DELL

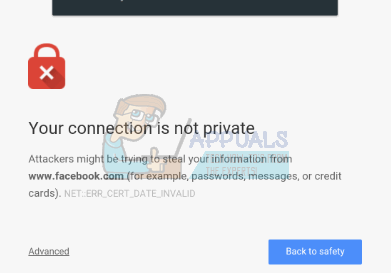

Računala Dell s operativnim sustavom Windows navodno su ranjiva na sigurnosnu ranjivost 'visoke ozbiljnosti'. Čini se da bi Dellov SupportAssist, uslužni program koji je namijenjen dijagnosticiranju i rješavanju problema, mogao omogućiti napadačima da steknu potpunu kontrolu nad računalima izvršavanjem nepotpisanih i neodobrenih kodova. Svjestan sigurnosne prijetnje, Dell je u toliko mjeseci objavio dvije sigurnosne zakrpe za SupportAssist. Međutim, nekrpani sustavi i dalje ostaju ranjivi na napade eskalacije privilegija.

Dell je upravo objavio drugu zakrpu za softver SupportAssist. Softver je u osnovi skup alata koji pomažu u dijagnosticiranju uobičajenih problema i problema u operacijskom sustavu. Aplikacija također nudi niz metoda za rješavanje ovih problema. Inače, neslužbeno se naziva bloatware, Dell’s SupportAssist unaprijed je instaliran na većini računala koja Dell isporučuje. Nažalost, nekoliko pogrešaka u softveru potencijalno može hakerima omogućiti način da kompromitiraju ranjivo ili neispravljeno računalo.

Rješavajući sigurnosne probleme, Dell je objavio ažuriranja za SupportAssist for Business i SupportAssist for Home. Čini se da ranjivosti leže u komponenti koja se naziva PC Doctor. Softver je popularan proizvod američkog dobavljača softvera. Mnogi proizvođači računala preferiraju dobavljača. PC Doctor je u osnovi softver za dijagnostiku hardvera. OEM proizvođači redovito postavljaju softver na računala koja prodaju kako bi nadzirali zdravlje sustava. Nije jasno traži li PC Doctor samo uobičajene probleme i nudi li rješenja ili pomaže proizvođačima originalne opreme daljinski dijagnosticirati probleme.

Dell je tiho zakrpio ranjivost SupportAssist koja je utjecala na milijune korisnika https://t.co/8IvaXbVzOJ po @ jeffstone500 pic.twitter.com/5v074lNXy7

- CyberScoop (@CyberScoopNews) 21. lipnja 2019

SupportAssist isporučuje se s većinom Dellovih prijenosnih računala i računala sa sustavom Windows 10. Još u travnju ove godine Dell je objavio zakrpu za ozbiljnu sigurnosnu pogrešku nakon što je neovisni sigurnosni istraživač otkrio da bi alat za podršku mogli koristiti daljinski napadači za preuzimanje milijuna ranjivih sustava. Greška je postojala u samom Dellovom kodu SupportAssist. Međutim, sigurnosna ranjivost bila je prisutna unutar softverske biblioteke treće strane koju je pružio PC Doctor.

Sigurnosna istraživanja otkrila su manu u datoteci nazvanoj 'Common.dll'. Nije odmah jasno jesu li za izvršenje napada za eskalaciju privilegija potrebni i SupportAssist i PC Doctor ili je dovoljan puki PC Doctor. Stručnjaci, međutim, upozoravaju da bi i drugi OEM-ovi, osim Della, koji se oslanjaju na softver, trebali pokrenuti sigurnosnu provjeru kako bi osigurali da njihova rješenja nisu ranjiva na hak.

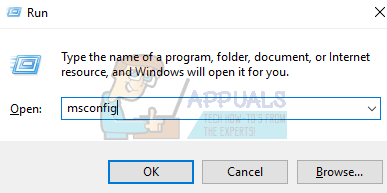

Dell je nakon izdavanja zakrpe već izdao sigurnosno upozorenje. Dell snažno potiče korisnike svojih brendiranih računala da ažuriraju Dell SupportAssist. Dell SupportAssist za poslovna računala trenutno je na verziji 2.0, a Dell SupportAssist za kućna računala je na verziji 3.2.1. Zakrpa mijenja broj verzije nakon što se instalira.

Unatoč različitim brojevima verzija, Dell je sigurnosnu ranjivost označio jednim kodom, 'CVE-2019-12280'. Nakon instaliranja zakrpe, Dell SupportAssist za poslovna računala dobiva verziju 2.0.1, a kućnih računala na 3.2.2. Sve prethodne verzije i dalje ostaju ranjive na potencijalnu prijetnju.

SupportAssist, koji je unaprijed instaliran na milijunima Dell računala, zasnovan je na platformi koja se zove PC-Doctor i može se zloupotrijebiti kako bi se napadačima omogućio pristup hardveru i softveru na razini sustava. https://t.co/C944bbNWYp

- TechRepublic (@TechRepublic) 21. lipnja 2019

Kako djeluje Privilege Escalation napad na Dell računala s SupportAssistom?

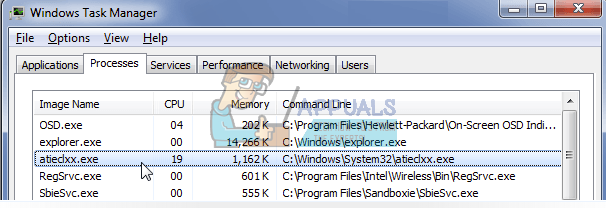

Kao što je gore spomenuto, SupportAssist isporučuje se s većinom Dellovih prijenosnih računala i računala sa sustavom Windows 10. Na sustavima Windows 10 Dell, visoko privilegirana usluga nazvana 'Dell Hardware Support' traži nekoliko softverskih knjižnica. Upravo ovu sigurnosnu privilegiju i velik broj zahtjeva i zadanih odobrenja softverskih knjižnica lokalni napadač može koristiti za stjecanje eskaliranih privilegija. Važno je napomenuti da iako su udaljenu napadači mogli iskoristiti prethodnu sigurnosnu ranjivost, nedavno otkrivena greška zahtijeva da napadač bude na istoj mreži.

Lokalni napadač ili redoviti korisnik mogao bi softversku knjižnicu zamijeniti nekom vlastitom kako bi se postiglo izvršavanje koda na razini operativnog sustava. To se može postići korištenjem uslužne biblioteke koju koristi PC Doctor pod nazivom Common.dll. Problem leži u načinu na koji se tretira ova DLL datoteka. Izgleda da program ne provjerava je li potpisan DLL koji će se učitati. Omogućavanje zamijenjenoj i ugroženoj DLL datoteci da radi bez provjere jedan je od najtežih sigurnosnih rizika.

Iznenađujuće, osim računala, i drugi sustavi koji se oslanjaju na PC Doctor kao svoju bazu za slične dijagnostičke usluge također mogu biti ranjivi. Neki od najpopularnijih proizvoda uključuju Corsair Diagnostics, Staples EasyTech dijagnostiku, Tobii I-Series dijagnostički alat itd.

Oznake Dell