Izvor VIVO X21 - TheVerge

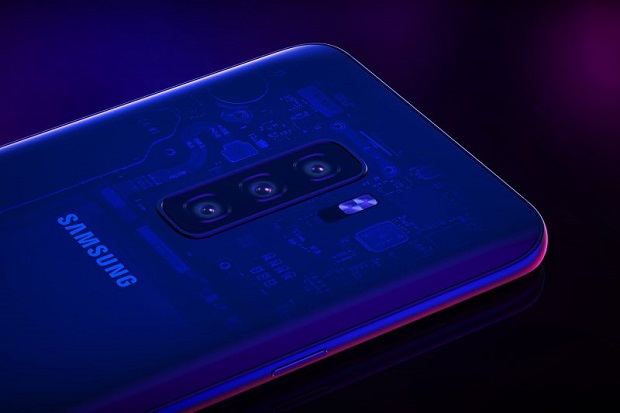

In-Display senzori za otiske prstiju čine se nadolazećim trendom u pametnim telefonima. Uobičajeni senzori za otiske prstiju postali su prilično pouzdani tijekom godina, ali i dalje su ograničeni dizajnom. Uz uobičajene senzore za otiske prstiju morate pronaći senzor, a zatim otključati telefon. Kad se skener postavi ispod zaslona, otključavanje uređaja djeluje puno prirodnije. Tehnologija je još uvijek u povojima i još nije stvarno sazrela, ali nekoliko tvrtki poput OnePlusa već je izbacilo telefone s In-Display senzorima otiska prsta.

Optički senzori koji se danas koriste u većini In-Display skenera otiska prsta nisu baš precizni, a neki su istraživači čak otkrili veliku ranjivost u njima, koja je nedavno zakrpana. Ranjivost koju je otkrio Tencentov laboratorij Xuanwu dao napadačima besplatnu propusnicu, omogućujući im da u potpunosti zaobiđu zaključani zaslon.

Yang Yu , istraživač iz istog tima izjavio je da je to trajni problem prisutan u svakom modulu za skeniranje otiska prsta u zaslonu koji su testirali, dodajući također da je ranjivost greška u dizajnu senzora otiska prsta na zaslonu.

Prijetnja izvještava da je Huawei ranjivost zakrpio u rujnu zajedno s drugim proizvođačima.

Kako funkcionira Exploit?

Mnogi senzori otiska prsta na zaslonu koriste optičke senzore. Ovi senzori obično snimaju slike niske rezolucije kako bi razriješili podatke. Kad god se prst stavi na skener, pozadinsko osvjetljenje zaslona osvijetli to područje, a optički senzor prati otiske prstiju.

Dodirivanjem tog određenog mjesta na zaslonu definitivno ćete ostaviti otiske prstiju, tako su istraživači otkrili, stavljajući neprozirni reflektirajući materijal preko senzora na zaslonu, otključao je dati uređaj. Ovaj reflektirajući materijal kad je došao u kontakt sa skenerom, odbio je puno svjetla natrag u njega. Ovo podvodi optički skener koji otključava telefon uzimajući ostatke otiska kao stvarni otisak prsta.

Uobičajeni skeneri otiska prsta na temelju senzora kapacitivnosti nisu ranjivi. Istina je da se i optički i kapacitivni senzori temelje na generiranju slike, ali njihove se metode razlikuju. Skeneri za kapacitet zapravo koriste električnu struju umjesto svjetlosti.

Ispravite problem

Istraživači tijekom razgovora s Prijetnja izjavili su da su ranjivost otkrili u veljači i odmah obavijestili proizvođače. Od tada su proizvođači telefona poboljšali svoj algoritam identifikacije kako bi zakrpili eksploataciju.

Za prosječne korisnike to ne bi trebao predstavljati problem, jer exploit nije udaljeni. Napadačima će trebati pristup vašem telefonu, ali ovo iskorištavanje može se odnositi na ljude s osjetljivim podacima.

Oznake android Prikazni skener otiska prsta Sigurnost