Windows 10

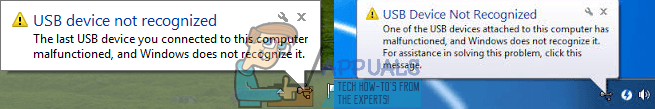

Microsoft Windows OS ima dvije sigurnosne ranjivosti koje zlonamjerni pisci koda iskorištavaju. Novootkriveni sigurnosni nedostaci omogućeni su za daljinsko izvršavanje koda ili RCE, a postoje u biblioteci Adobe Type Manager. Sigurnosna pogreška može omogućiti eksploatatorima daljinski pristup i upravljanje žrtvinim računalima nakon instaliranja čak i najnovijih ažuriranja. Zabrinjavajuće je primijetiti da još nema dostupne zakrpe.

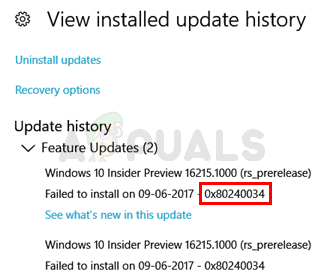

Microsoft je priznao da postoje dvije ranjivosti nultih dana u sustavu Windows koje mogu izvršiti zlonamjerni kod na potpuno ažuriranim sustavima. Ranjivosti su pronađene u knjižnici Adobe Type Manager, koja se koristi za prikaz formata Adobe Type 1 PostScript u sustavu Windows. Microsoft je obećao da razvija zakrpu za ublažavanje rizika i zakrpu iskorištavanja. Međutim, tvrtka će zakrpe objaviti u sklopu nadolazećeg zakrpe u utorak. Zabrinuti korisnici OS Windows, međutim, imaju nekoliko privremenih i jednostavna zaobilazna rješenja kako bi zaštitili svoje sustave od ove dvije nove RCE ranjivosti.

Microsoft upozorava na jednodnevne ranjivosti u izvršavanju Windows koda s ograničenim potencijalom ciljanih napada:

Novootkriveni RCE ranjivosti postoje u biblioteci Adobe Type Manager, Windows DLL datoteci koju širok spektar aplikacija koristi za upravljanje i prikazivanje fontova dostupnih u Adobe Systems. Ranjivost se sastoji od dvije greške u izvršenju koda koje se mogu pokrenuti nepravilnim rukovanjem zlonamjerno izrađenim glavnim fontovima u formatu Adobe Type 1 Postscript. Da bi uspješno napali računalo žrtve, napadači samo trebaju metu da otvore dokument ili ga čak i pregledaju u oknu za pregled sustava Windows. Nepotrebno je dodavati, dokument će biti prekriven zlonamjernim kodom.

⚠️ UPOZORENJE!

Sve verzije # Microsoft Operacijski sustavi Windows (7, 8.1, 10, Server 2008, 2012, 2016, 2019) sadrže 2 nove ranjivosti RCE biblioteke za raščlanjivanje fontova koje su:

-KRITIČNO

—NEVATCHED

—U aktivnim napadima ZERO-DAYPojedinosti ➤ https://t.co/PXfkKFY250 # cybersecurity pic.twitter.com/USFNpCcQ5t

- Vijesti o hakerima (@TheHackersNews) 23. ožujka 2020

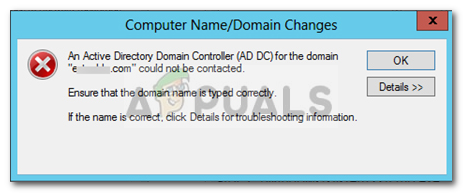

Microsoft je potvrdio da računala rade Windows 7 su najosjetljiviji na novootkrivene sigurnosne ranjivosti. Tvrtka napominje da se ranjivost daljinskog izvršavanja koda za raščlanjivanje fontova koristi u 'ograničenim ciljanim napadima' na sustave Windows 7. Što se tiče sustava Windows 10, opseg ranjivosti je prilično ograničen, naznačio savjetodavni :

'Postoji više načina na koje bi napadač mogao iskoristiti ranjivost, poput uvjeravanja korisnika da otvori posebno izrađeni dokument ili pregledavanja u oknu Windows Preview', napomenuo je Microsoft. Iako još nema popravka za Windows 10, Windows 8.1 i Windows 7, tvrtka objašnjava da bi „za sustave koji pokreću podržane verzije sustava Windows 10 uspješan napad mogao rezultirati samo izvršenjem koda unutar konteksta AppContainer pješčanika s ograničenim privilegijama i mogućnostima.

https://twitter.com/BleepinComputer/status/1242520156296921089

Microsoft nije ponudio mnogo detalja o opsegu utjecaja novootkrivenih sigurnosnih nedostataka. Tvrtka nije navela izvršavaju li zlonamjerni korisni tereti ili ih jednostavno pokušavaju.

Kako se zaštititi od novih Windows 0-dnevnih RCE ranjivosti u biblioteci Adobe Type Manager?

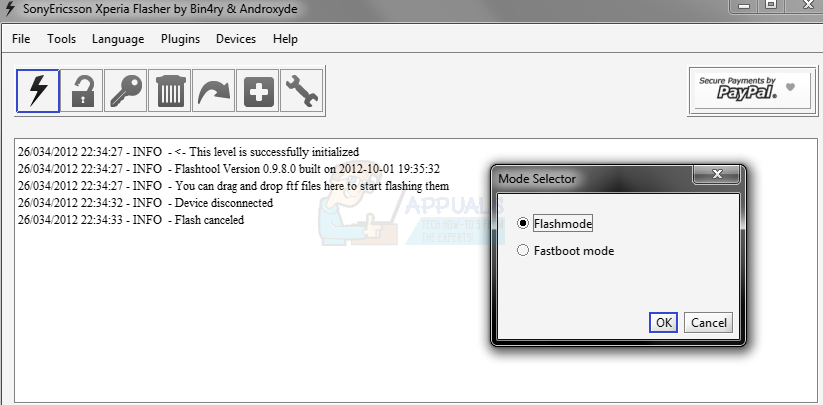

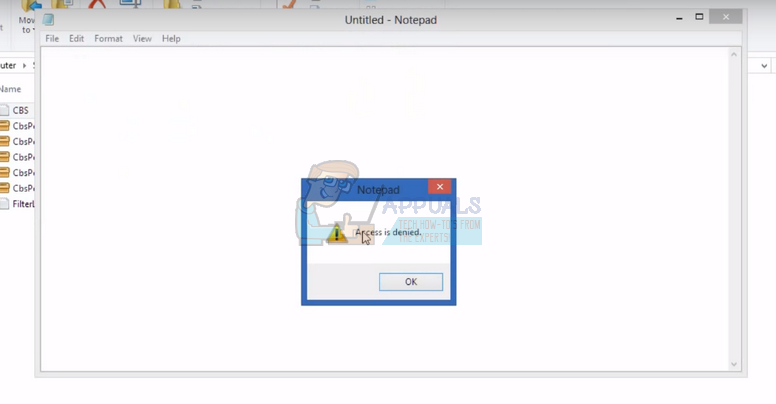

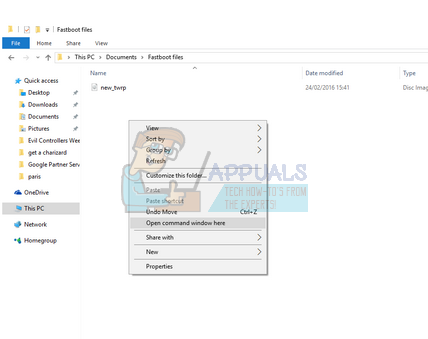

Microsoft još nije službeno izdao zakrpu za zaštitu od novootkrivenih sigurnosnih ranjivosti RCE. Očekuje se da će zakrpe stići u utorak, najvjerojatnije sljedeći tjedan. Do tada, Microsoft predlaže upotrebu jednog ili više sljedećih zaobilaznih rješenja:

- Onemogućavanje okna za pregled i okna s detaljima u programu Windows Explorer

- Onemogućavanje usluge WebClient

- Preimenujte ATMFD.DLL (na sustavima Windows 10 koji imaju datoteku s tim imenom) ili pak onemogućite datoteku iz registra

Prva će mjera zaustaviti Windows Explorer da automatski prikaže fontove otvorenog tipa. Inače, ova će mjera spriječiti neke vrste napada, ali lokalnog, autentificiranog korisnika neće spriječiti u pokretanju posebno izrađenog programa za iskorištavanje ranjivosti.

Napadači iskorištavaju neusklađene nedostatke nultih dana u sustavu Windows, rekao je Microsoft u sigurnosnom savjetniku od ponedjeljka. Tvrtka je rekla da bi 'ograničeni ciljani napadi' mogli iskoristiti dvije nekrpljene ranjivosti udaljenog izvršnog koda (RCE) u sustavu Windows ... https://t.co/JHjAgO4sSi preko @InfoSecHotSpot pic.twitter.com/gAhLt46CGT

- Sean Harris (@InfoSecHotSpot) 24. ožujka 2020

Onemogućavanje usluge WebClient blokira vektor koji bi napadači najvjerojatnije koristili za daljinsko iskorištavanje. Ovo rješenje će uzrokovati da se od korisnika zatraži potvrda prije otvaranja proizvoljnih programa s Interneta. Ipak, i dalje je moguće da napadači pokreću programe smještene na računalu ili lokalnoj mreži ciljanog korisnika.

Posljednje predloženo zaobilazno rješenje prilično je uznemirujuće jer će uzrokovati probleme s prikazom aplikacija koje se oslanjaju na ugrađene fontove i moglo bi uzrokovati da neke aplikacije prestanu raditi ako koriste OpenType fontove.

Otkrivena je RCE ranjivost koja utječe na Windows, a Microsoft je ozbiljnost ocijenio kritičnom. https://t.co/oA9cdxJMTW pic.twitter.com/TZP6nESJCN

- Neil Mitchell-Hunter (@polo_nmh) 24. ožujka 2020

Kao i uvijek, upozoravaju se korisnici OS Windows da paze na sumnjive zahtjeve za pregled nepouzdanih dokumenata. Microsoft je obećao trajno rješenje, ali korisnici bi se trebali suzdržati od pristupa ili otvaranja dokumenata iz neprovjerenih ili nepouzdanih izvora.

Oznake Windows