Everpedia, Wikimedia Commons

Iako se Android mobilni uređaji napajaju sigurnom zaključanom verzijom Linux jezgre, sigurnosni stručnjaci sada su pronašli još jednog trojanca koji utječe na popularni operativni sustav. Stručnjaci koji rade s ThreatFabric-om nazivaju MysteryBot, čini se da napada uređaje s Androidom 7 i 8.

Na neki je način MysteryBot sličan ranijim zlonamjerskim programima LokiBot. Istraživači ThreatFabric analizirali su kod oba Trojanca i otkrili da postoji više nego vjerojatno veza između stvaratelja njih dvojice. Išli su toliko daleko da su rekli da se MysteryBot temelji na LokiBot-ovom kodu.

Čak šalje podatke na isti C&C poslužitelj koji je nekoć korišten u LokiBot kampanji, što bi nagovijestilo da su ih razvile i primijenile iste organizacije.

Ako je to doista slučaj, onda bi to moglo biti povezano s činjenicom da je izvorni kod LokiBot-a procurio na mrežu prije nekoliko mjeseci. To je pomoglo sigurnosnim stručnjacima koji su uspjeli razviti neke olakšice za to.

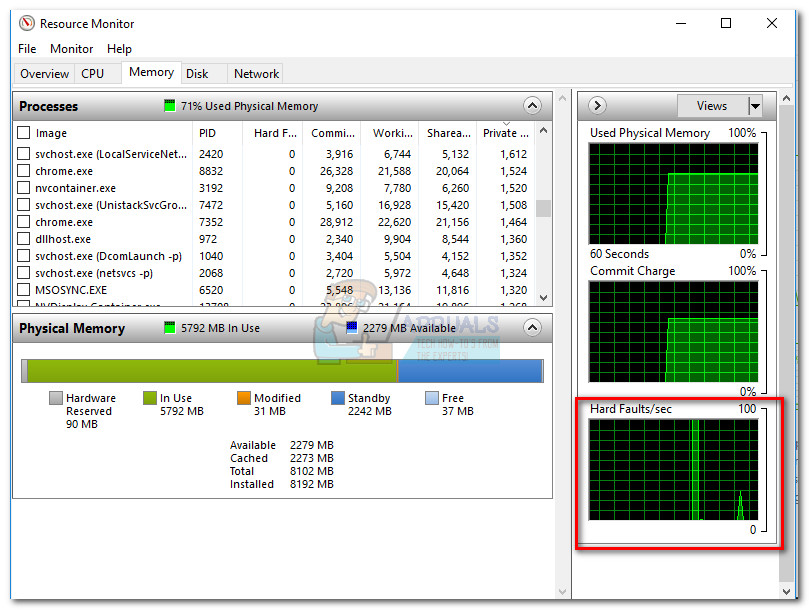

MysteryBot ima nekoliko osobina zbog kojih se zaista izdvaja od ostalih vrsta malwarea za Android bankarstvo. Na primjer, može pouzdano prikazati prekrivajuće zaslone koji oponašaju stranice za prijavu legitimnih aplikacija. Googleovi inženjeri razvili su sigurnosne značajke koje su spriječile zlonamjerni softver da na bilo koji dosljedan način prikazuje zaslone na Android 7 i 8 uređajima.

Kao rezultat toga, druge bankarske infekcije zlonamjernim softverom prikrivale su zaslone u neobičnim trenucima, jer nisu mogli znati kada korisnici gledaju aplikacije na svom zaslonu. MysteryBot zloupotrebljava dozvolu za pristup upotrebi koja je obično dizajnirana za prikazivanje statistike o aplikaciji. To neizravno propušta pojedinosti o tome koja se aplikacija trenutno prikazuje na prednjoj strani sučelja.

Nejasno je kakav utjecaj MysteryBot ima na uređaje Lollipop i Marshmallow, što bi trebalo biti zanimljivo za sljedeća tjedna jer ti uređaji ne moraju nužno imati sva ta sigurnosna ažuriranja.

Ciljajući više od 100 popularnih aplikacija, uključujući mnoge izvan svijeta mobilnog e-bankarstva, MysteryBot bi mogao prikupiti detalje za prijavu čak i ugroženih korisnika koji zapravo ne koriste toliko svoje pametne telefone. Čini se da međutim nije u trenutnom prometu.

Osim toga, kad god korisnici pritisnu tipku na tipkovnici zasnovanoj na dodiru, MysteryBot bilježi mjesto geste dodira, a zatim pokušava triangulirati položaj virtualne tipke koju su upisali na temelju nagađanja.

Iako su ovo svjetlosne godine ispred prethodnih Android keyloggera na temelju zaslona zaslona, sigurnosni stručnjaci već naporno rade na razvijanju ublažavanja.

Oznake Android sigurnost