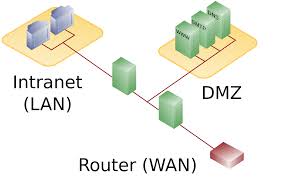

U računalnoj sigurnosti, DMZ (ponekad se naziva i perimetralno umrežavanje) fizička je ili logička podmreža koja sadrži i izlaže vanjske usluge organizacije većoj nepouzdanoj mreži, obično Internetu. Svrha DMZ-a je dodati dodatni nivo sigurnosti lokalnoj mreži organizacije (LAN); vanjski napadač ima pristup samo opremi u DMZ-u, a ne bilo kojem drugom dijelu mreže. Naziv je izveden iz izraza 'demilitarizirana zona', područje između nacionalnih država u kojem vojna akcija nije dopuštena.

Uobičajena je praksa imati vatrozid i demilitariziranu zonu (DMZ) na svojoj mreži, ali mnogi ljudi, čak ni IT stručnjaci, zapravo ne razumiju zašto, osim neke nejasne ideje o polu-sigurnosti.

Većina tvrtki koje hostuju vlastite poslužitelje upravljaju svojim mrežama s DMZ-om smještenim na obodu njihove mreže, obično radeći na zasebnom vatrozidu kao polupouzdanom području za sustave koji se povezuju s vanjskim svijetom.

Zašto takve zone postoje i kakvi bi sustavi ili podaci trebali biti u njima?

Da bi se održala stvarna sigurnost, važno je jasno razumjeti svrhu DMZ-a.

Većina vatrozida sigurnosni su uređaji na razini mreže, obično uređaj ili uređaj u kombinaciji s mrežnom opremom. Namijenjeni su pružanju zrnastih sredstava za kontrolu pristupa u ključnoj točki poslovne mreže. DMZ je područje vaše mreže koje je odvojeno od vaše interne mreže i Interneta, ali je povezano s obje.

DMZ je namijenjen hostuvanju sustava koji moraju biti dostupni Internetu, ali na različite načine od vaše interne mreže. Stupanj dostupnosti Interneta na mrežnoj razini kontrolira vatrozid. Stupanj dostupnosti Internetu na razini aplikacije kontrolira se softverom, a kombinacija web poslužitelja, operativnog sustava, prilagođene aplikacije i često softvera baze podataka.

DMZ obično dopušta ograničeni pristup s Interneta i s interne mreže. Interni korisnici obično moraju pristupiti sustavima unutar DMZ-a radi ažuriranja podataka ili korištenja tamo prikupljenih ili obrađenih podataka. Namjena DMZ-a je omogućiti javni pristup informacijama putem Interneta, ali na ograničene načine. No budući da postoji izloženost Internetu i svijetu domišljatih ljudi, uvijek postoji rizik da se ti sustavi mogu ugroziti.

Utjecaj kompromisa dvojak je: prvo, podaci o izloženim sustavima mogu se izgubiti (tj. Kopirati, uništiti ili oštetiti), a drugo, sam sustav može se koristiti kao platforma za daljnje napade na osjetljive unutarnje sustave.

Da bi umanjio prvi rizik, DMZ bi trebao dopustiti pristup samo putem ograničenih protokola (npr. HTTP za uobičajeni web pristup i HTTPS za šifrirani web pristup). Tada se sami sustavi moraju pažljivo konfigurirati kako bi se osigurala zaštita dopuštenjima, mehanizmima provjere autentičnosti, pažljivim programiranjem i ponekad šifriranjem.

Razmislite o tome koje ćete podatke prikupiti i pohraniti vaše web mjesto ili aplikacija. To je ono što se može izgubiti ako se sustavi ugroze uobičajenim web napadima, poput SQL ubrizgavanja, preljeva međuspremnika ili netočnih dozvola.

Da bi ublažili drugi rizik, sustavi dublje na unutarnjoj mreži ne bi trebali imati povjerenja u DMZ sustave. Drugim riječima, DMZ sustavi ne bi trebali znati ništa o internim sustavima, iako neki interni sustavi možda znaju o DMZ sustavima. Uz to, DMZ kontrole pristupa ne bi smjele dopustiti DMZ sustavima da iniciraju bilo kakve daljnje veze u mrežu. Umjesto toga, svaki kontakt sa DMZ sustavima trebaju pokretati unutarnji sustavi. Ako je DMZ sustav ugrožen kao napadačka platforma, jedini sustavi koji bi mu bili vidljivi trebali bi biti drugi DMZ sustavi.

Ključno je da IT menadžeri i vlasnici poduzeća razumiju vrste štete moguće na sustavima izloženim na Internetu, kao i mehanizme i metode zaštite, poput DMZ-a. Vlasnici i menadžeri mogu donositi informirane odluke o tome koje su rizike spremni prihvatiti samo kad čvrsto razumiju koliko učinkovito njihovi alati i procesi ublažavaju te rizike.

3 minute čitanja