GrandCrab Ransomware v4.1.2. Laboratorij malwarebytes

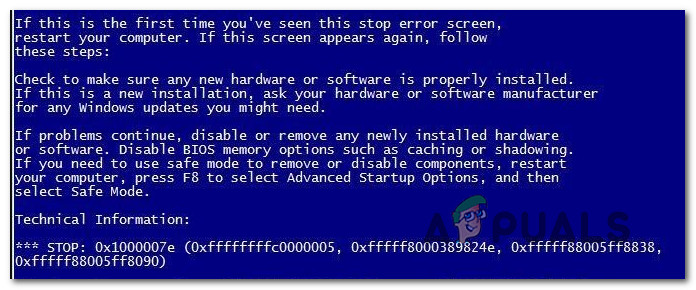

GrandCrab Ransomware instalira se u računalne sustave domaćina putem prikrivenih internetskih preuzimanja, najčešće u obliku PDF računa, i šifrira lokalne podatke korisnika izvršavanjem njegovih datoteka .gdcb i .crab. Ovaj ransomware najrasprostranjeniji je zlonamjerni softver ove vrste i koristi Magnitude Exploit Kit za širenje na svoj plijen. Nedavno je otkrivena najnovija verzija GrandCrab Ransomwarea, verzija 4.1.2, i prije nego što napadi dobivaju zamah, južnokorejska tvrtka za cyber sigurnost AhnLab , replicirao je heksadecimalni niz koji izvršava na ugroženim sustavima GrandCrab ransomware 4.1.2, a tvrtka ga je formulirala da bezazleno postoji na nepromijenjenim sustavima, tako da kada ransomware uđe u sustav i izvrši svoj niz za njegovo šifriranje, prevaren da pomisli da je računalo već šifrirano i ugroženo (navodno već zaraženo), pa ransomware ne izvršava ponovno istu šifru koja bi dvostruko šifrirala i u potpunosti uništila datoteke.

Heksadecimalni niz koji je formulirao AhnLab stvara jedinstvene heksadecimalne ID-ove za svoje domaćinske sustave na temelju pojedinosti samog hosta i algoritma Salsa20 koji se koristi zajedno. Salsa20 je strukturirana struja simetrične šifre od 32 bajta duljine ključa. Primijećeno je da je ovaj algoritam uspješan u mnoštvu napada i rijetko je kompromitirao svoje domaće uređaje kada je izložen zlonamjernim hakerima. Šifru je razvio Daniel J. Bernstein i predao joj eStream u razvojne svrhe. Sada se koristi u borbenom mehanizmu GrandCrab Ransomware v4.1.2 tvrtke AhnLab.

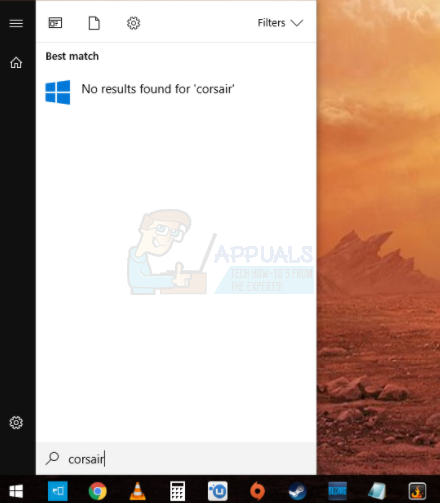

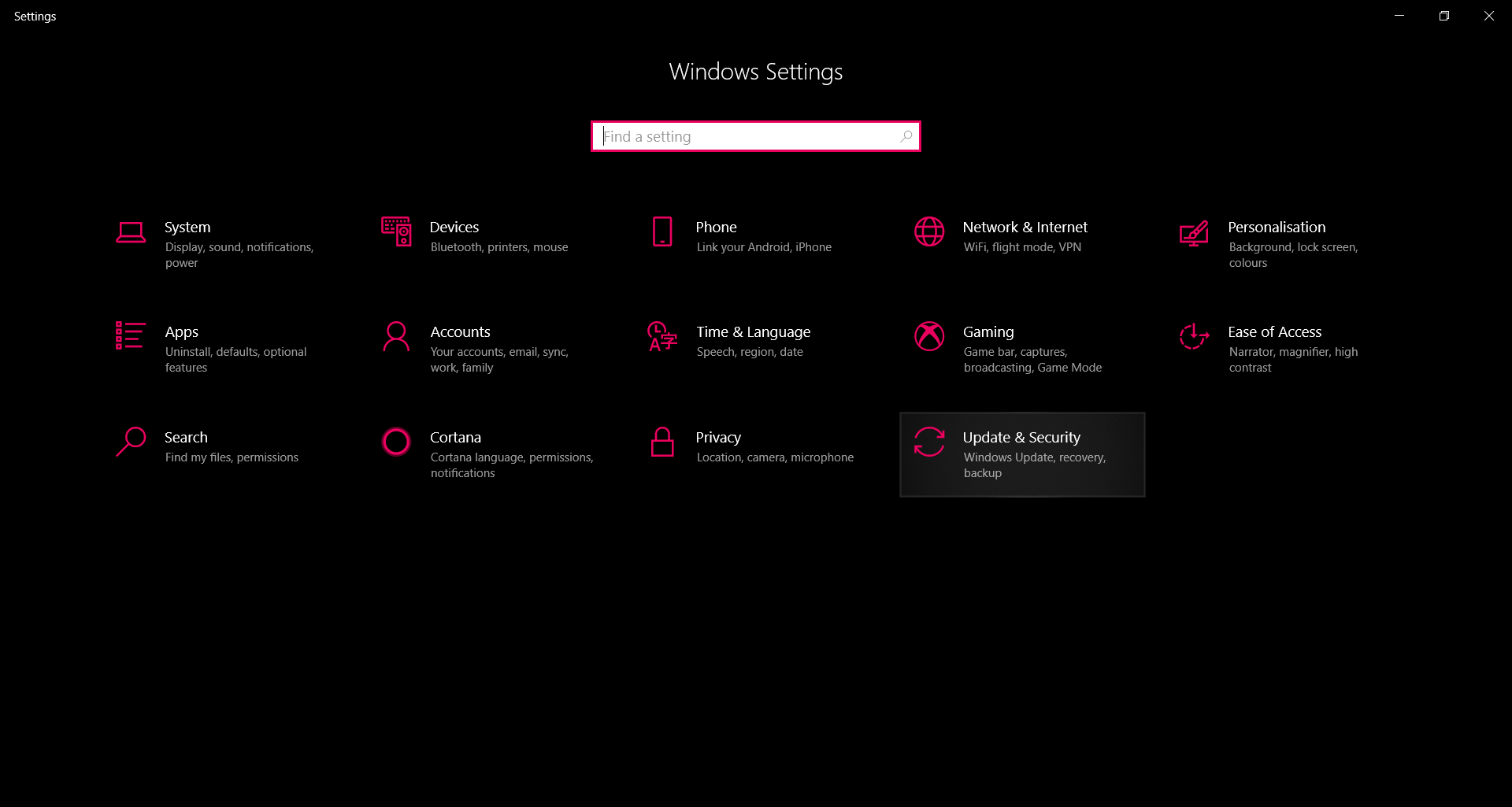

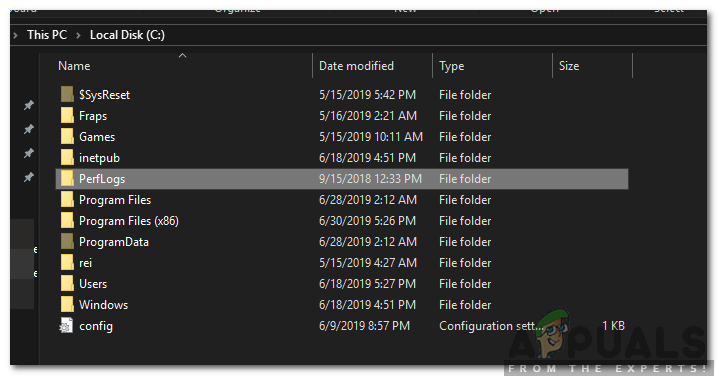

Formulirana aplikacija za sprječavanje GC v4.1.2 sprema svoju datoteku [hexadecimal-string] .lock na različita mjesta temeljena na Windows operativnom sustavu hosta. U sustavu Windows XP aplikacija se sprema u C: Documents and Settings All Users Application Data. U novijim verzijama sustava Windows, Windows 7, 8 i 10 aplikacija je pohranjena u C: ProgramData. U ovoj se fazi očekuje samo da aplikacija uspješno prevari GrandCrab Ransomware v4.1.2. Još nije testirano na starijim verzijama ransomware-a, ali mnogi sumnjaju da bi se, ako se datoteke iz novije aplikacije podudaraju sa starijim ransomware-ovim borbenim kodovima, mogle dovesti u stanje uspoređivanja putem backportinga i učiniti učinkovitima u odbacivanju napada. iz starijih verzija ransomware-a. Da bi procijenio prijetnju koju ovaj ransomware predstavlja, Fortinet je temeljito objavio istraživanje po tom pitanju i kako bi se zaštitio od prijetnje, AhnLab je njihovu aplikaciju stavio na raspolaganje za besplatno preuzimanje putem sljedećih poveznica: Poveznica 1 & Poveznica 2 .