Alat za DNS i IP adrese. Autoritet za računala i tehnologiju

Otkrivena je lokalna ranjivost usluge uskraćivanja usluge NetScanTools Basic Izdanje besplatna verzija 2.5. To paket čini ranjivim na okretanje od željenog korisnika programa jer je softver preplavljen proizvoljnim zahtjevima kroz pristupni kanal koji se može iskoristiti. Takvi zahtjevi uspijevaju pokrenuti pad sustava koji zaustavlja njegovo pokretanje, oštećujući namjeru alata i sprječavajući korisnike da koriste funkcije koje nudi.

NetScanTools skup je mrežnih alata namijenjenih inženjerima, informatičarima, tehnološkim stručnjacima, istraživačima, službenicima za sigurnost sustava i službenicima zakona koji se bave kibernetičkim kriminalom. Kombinira širok spektar alata koji su svi dizajnirani za obavljanje jedne funkcije u jedan paket dizajniran za obavljanje svih takvih mrežnih operacija. Postoji i osnovna verzija besplatnog programa za kućne korisnike, a svrha softvera je centraliziranje nekoliko mrežnih alata u jedan jednostavan paket za upotrebu. Paket NetScanTools postoji u paketima Basic, LE i Pro. Posebni paket na koji utječe ova ranjivost je besplatni program NetScanTools Basic koji je dizajniran da korisnicima pruži DNS alat za razlučivanje IP-a / imena hosta i informacije o DNS-u računala, ping, grafički ping, ping skener, traceroute i alat Whois.

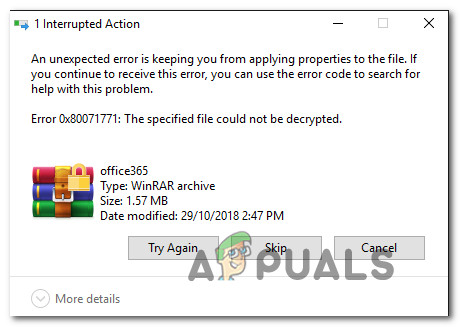

Dos ranjivosti DoS-a NetScanTools Basic izdanja može se reproducirati na sljedeći način. Prvo pokrenite python kôd 'python NetScanTools_Basic_Edition_2.5.py'. Zatim otvorite NetScanTools_Basic_Edition_2.5.txt i kopirajte njegov sadržaj u međuspremnik. Zatim otvorite NstBasic.exe> Ping and Traceroute Tools> Ping i zalijepite međuspremnik na ciljno ime hosta ili IPv4 adresu. Izvršite ping i primijetit ćete da se sustav ruši. Ovu je ranjivost otkrio Luis Martinez u verziji 2.5 softvera na sustavu Windows 10 Pro x64 es. Identifikacijski kod CVE još nije dodijeljen ovoj ranjivosti, a nije jasno ni je li dobavljač obaviješten. Budući da je ranjivost lokalno iskoristiva, smatra se da ima relativno niži stupanj rizika, ali ako je sustav zaražen zlonamjernim softverom koji je u stanju izvršiti proizvoljne naredbe s privilegijama sustava, tada bi se besplatni program mogao više puta srušiti s DoS-om, ne mogavši izvršiti svoje namjeravane usluge.

![[FIX] Kôd pogreške twitch 2FF31423 na Xboxu One](https://jf-balio.pt/img/how-tos/17/twitch-error-code-2ff31423-xbox-one.png)