Telegram

WhatsApp i Telegram mogu se pohvaliti end-to-end enkripcijom. Međutim, najnovija eksploatacija koju je otkrila tvrtka za kibernetsku sigurnost Symantec omogućuje pristup osobnim, privatnim i povjerljivim medijima. Najnovija sigurnosna ranjivost otkriva sve vrste sadržaja koji se šalju i primaju na ove dvije popularne platforme za razmjenu trenutnih poruka. Nedostatak je posebno zabrinjavajući jer WhatsApp, koji je u vlasništvu Facebooka, i Telegram nastavljaju prikupljati milijune dnevnih korisnika. Nadalje, nedostatak se oslanja na svojstvenu arhitekturu obrade za tehnike prijema i pohrane medija.

Tvrtka za kibernetsku sigurnost Symantec ima dokaz o novom podvigu koji potencijalno može otkriti medijske datoteke WhatsApp i Telegram. Tvrtka je sigurnosni propust nazivala Jacking Media File. Eksploatacija i dalje ostaje neotkrivena. Iako hak nije lako implementirati, on ima mogućnost razotkriti sve medije koji se razmjenjuju na WhatsAppu i Telegramu. Jednostavnim riječima, nikakvi podaci, bilo da su to osobne fotografije ili poslovni dokumenti, nisu sigurni. Korištenjem exploit hakera ne samo da mogu pristupiti svim medijskim sadržajima, već mogu i njima istim manipulirati. Nepotrebno je dodavati, ovo predstavlja ozbiljan sigurnosni rizik za korisnike dviju najpopularnijih internetskih platformi za razmjenu trenutnih poruka. Ono što eksploat čini još opasnijim jest snažna percepcija korisnika o sigurnosnim mehanizmima poput end-to-end enkripcije koja ovu novu generaciju IM aplikacija navodno čini imunom na rizike privatnosti.

Što je korisnički sadržaj WhatsAppa i Telegrama koji prijeti eksploatacijom i kako to funkcionira?

Symantec najnoviju eksploataciju koja potencijalno izlaže medijske sadržaje WhatsApp i Telegram naziva 'Jacking Media File Jacking'. U osnovi, hak se oslanja na prilično stari i svojstveni proces koji rukuje medijima koje aplikacije primaju. Proces nije odgovoran samo za primanje medija, već i njihovo upisivanje u prijenosnu flash memoriju uređaja na kojima je instaliran WhatsApp ili Telegram.

Ekploit se oslanja na vremenski razmak između kada se medijske datoteke primljene putem aplikacija zapisuju na disk i kada se učitavaju u korisničko sučelje chata aplikacije. Drugim riječima, postoje tri različita procesa koja se odvijaju. Prvi postupak prima medije, drugi ih pohranjuje, a treći medij učitava na chat platformu za brzu razmjenu poruka radi potrošnje. Iako se svi ti procesi događaju vrlo brzo, odvijaju se uzastopno, a exploit se u biti intervenira, prekida i izvršava između njih. Stoga mediji koji se prikazuju unutar chat platformi možda neće biti autentični ako ih presretne eksploatacija 'Medijska datoteka'.

Ako se sigurnosna mana ispravno iskoristi, zlonamjerni daljinski napadač može potencijalno zloupotrijebiti osjetljive podatke sadržane u medijima. Međutim, ono što je još više zabrinjavajuće jest da bi napadač mogao manipulirati informacijama. Istraživači sigurnosti ukazuju na to da bi hakeri mogli pristupiti medijima poput osobnih fotografija i videozapisa, korporativnih dokumenata, faktura i glasovnih bilješki. Ovaj je scenarij eksponencijalno opasan zbog povjerenja uspostavljenog između dva korisnika koji su komunicirali na WhatsAppu i Telegramu. Drugim riječima, napadači bi lako mogli iskoristiti odnose povjerenja između pošiljatelja i primatelja kada koriste ove aplikacije. Ti bi se socijalni parametri mogli lako iskoristiti za osobnu korist, osvetu ili samo za pustoš.

Kako se korisnici WhatsAppa i Telegrama mogu zaštititi od novog sigurnosnog iskorištavanja 'Jacking File Media Jacking'?

Symantec je spomenuo neke scenarije u kojima se može koristiti eksploatacija 'Media File Jacking', izvijestili su Venture Beat .

- Manipulacija slikama: Naizgled nevina, ali zapravo zlonamjerna aplikacija koju korisnik preuzme može manipulirati osobnim fotografijama u gotovo stvarnom vremenu i bez da žrtva to zna.

- Manipulacija plaćanjem: Zlonamjerni glumac mogao bi manipulirati računom koji je dobavljač poslao kupcu, kako bi prevario kupca da izvrši plaćanje na nelegitiman račun.

- Lažiranje audio poruka: Korištenjem rekonstrukcije glasa putem tehnologije dubokog učenja, napadač bi mogao izmijeniti audio poruku radi vlastite koristi ili nanijeti pustoš.

- Lažne vijesti: U Telegramu administratori koriste koncept 'kanala' za emitiranje poruka neograničenom broju pretplatnika koji konzumiraju objavljeni sadržaj. Napadač bi mogao promijeniti medijske datoteke koje se pojavljuju u feedu pouzdanog kanala u stvarnom vremenu radi komuniciranja neistina

Tvrtka za kibernetsku sigurnost naznačila je da korisnici WhatsAppa i Telegrama mogu umanjiti rizik koji predstavlja dizanje medijskih datoteka onemogućavanjem značajke koja sprema medijske datoteke u vanjsku pohranu. Drugim riječima, korisnici ne smiju ovim aplikacijama odobriti spremanje preuzetih medija na prijenosne mikro SD kartice. Aplikacije bi trebale biti ograničene na spremanje podataka u internoj memoriji uređaja na kojima su instalirane ove aplikacije za razmjenu trenutnih poruka. Symantecovi istraživači Yair Amit i Alon Gat, koji su dio Symantecova tima za moderni OS Security, napisali su rad o istom, a spominju i neke druge tehnike koje koriste hakeri. Spomenuli su i neke dodatne tehnike za zaštitu podataka za korisnike WhatsAppa i Telegrama.

Prijetnja Symanteca za mobilne uređaje: Napadači mogu manipulirati vašim medijskim datotekama WhatsApp i Telegram https://t.co/tgESrb20nG pic.twitter.com/f2JvvCfvXt

- Joerg (@joerg_jhs) 15. srpnja 2019

Symantec upozorava WhatsApp i Telegram tim o novom sigurnosnom eksploatacijskom programu koji medijima korisnika izlaže hakere:

Symantec je svoje motore za otkrivanje zlonamjernog softvera akreditirao za otkrivanje aplikacija koje iskorištavaju opisanu ranjivost. Naznačilo je da je upravo ova platforma prvi put uhvatila neke sumnjive aktivnosti u vezi s upravljanjem medijima na WhatsAppu i Telegramu. Inače, Symantecovi motori za otkrivanje zlonamjernog softvera pokreću Symantec Endpoint Protection Mobile (SEP Mobile) i Norton Mobile Security.

Tvrtka za kibernetsku sigurnost potvrdila je da je već upozorila Telegram i Facebook / WhatsApp o ranjivosti Media File Jacking. Stoga je vrlo vjerojatno da bi pojedine tvrtke mogle brzo primijeniti zakrpe ili ažuriranja kako bi zaštitile svoje korisnike od ovog novog iskorištavanja. Međutim, za sada se korisnicima preporučuje da aplikacijama ograniče pohranjivanje primljenih medija na internu pohranu svojih pametnih telefona.

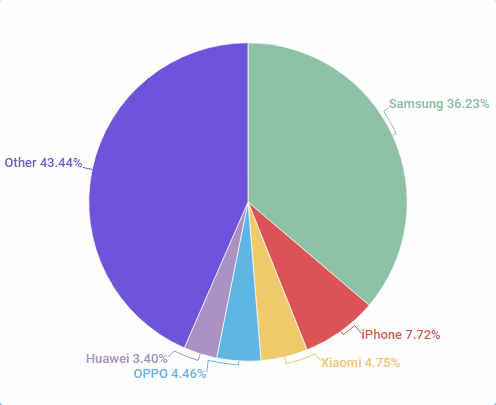

WhatsApp i Telegram u vlasništvu Facebooka daleko su dvije najpopularnije platforme za razmjenu trenutnih poruka danas. Zajedno, dvije platforme imaju vrlo impresivnu i zapanjujuću bazu korisnika od 1,5 milijardi korisnika. Većina WhatsAppa i Telegrama vjeruje svojim aplikacijama da zaštite integritet identiteta pošiljatelja i samog sadržaja poruke. Te su se platforme odavno prebacile na end-to-end enkripciju koja obećava da niti jedan posrednik ne može shvatiti informacije koje se razmjenjuju.

Oznake Facebook telegram Što ima